파이어아이가 공식 블로그를 통해 랜섬웨어 배포 트렌드 리포트를 발표했다. 파이어아이 맨디언트 인텔리전스(Mandiant Intelligence)팀은 2017년부터 2019 년까지 수십 건에 이르는 랜섬웨어 침해 사고 대응 사례를 조사했고, 그 결과 다음과 같은 내용을 확인했다.

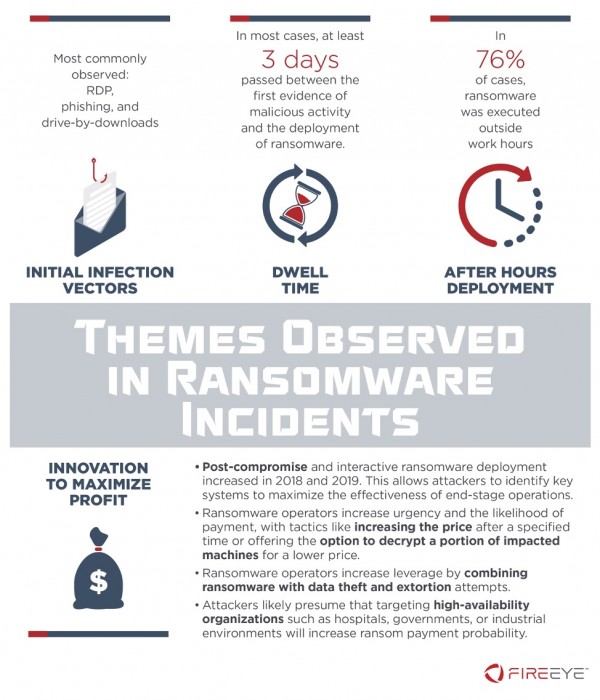

● 초기 침입 벡터, 체류시간 및 랜섬웨어 배포에 걸리는 기간에 공통점 발견

● 공격그룹이 이익을 극대화하기 위한 공격 전술 진화

● 북미, 유럽, 아시아 태평양 및 중동 지역의 금융, 화학, 법률, 헬스케어를 포함한 전문 서비스 영역 뿐 아니라 공공기관까지 거의 모든 산업을 대상으로 공격 활동 펼침

● FIN6 와 TEMP.MixMaster 같은 공격 그룹이 금전 탈취의 목적을 띄고 침입한 사례 발견

● 파이어아이 맨디언트가 조사한 랜섬웨어 건수는 2017년부터 2019년까지 860% 증가했고 이 중 대다수의 사례는 사전 공격으로 인해 사용자의 시스템을 먼저 감염시킨 후 랜섬웨어를 배포하는 전술로, 이와 같은 치밀한 공격으로 공격자들은 금전적 이익 극대화

일반적 초기 공격 벡터

● 파이어아이는 여러 랜섬웨어 침해사고에서 몇 가지 공통적인 초기 공격 벡터를 발견했다. 원격 데스크톱 프로토콜(Remote Desktop Protocol, RDP)과 악성 링크 또는 첨부파일을 통한 피싱이 여기에 해당된다. 피해자가 멀웨어를 다운로드 하도록 유도해 후속 공격 활동을 이어간 것이다. [그림 1 참고]

● RDP는 상대적으로 2017년에 빈번히 발견되었으며, 2018 년과 2019 년에는 감소했다.

● 이러한 초기 공격 벡터는 랜섬웨어가 사용자와 접촉하지 않고도 다양한 방법으로 피해자의 환경에 진입할 수 있다는 점을 시사한다.

대부분의 랜섬웨어 배포, 초기감염 3-4일 후 이루어져

● 악성 활동이 감지된 최초의 시기부터 랜섬웨어 배포까지 걸린 시간은 0-299일 사이로 나타났다.

● 침해 사고 중 75%에서 악성 활동 최초 감지부터 랜섬웨어 배포까지 최소 3 일이 걸린 것으로 나타났다. [그림 1 참고]

● 침해 사고를 초기에 탐지 및 차단하고 신속하게 조치한다면, 많은 조직이 랜섬웨어 감염으로 인한 심각한 피해와 그에 따른 금전적인 손실을 피할 수 있음을 보여준다.

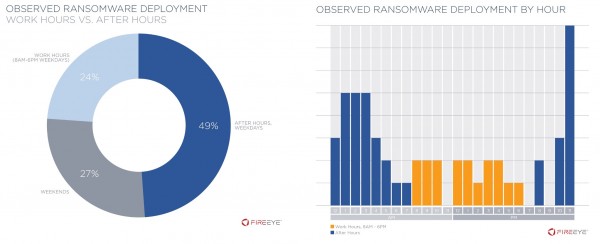

대부분의 랜섬웨어 배포는 근무시간 외 발생

● 파이어아이가 검토한 랜섬웨어 침해사고 중 76%가 근무시간 외에 일어났다. 예를 들어, 공격 대상이 위치한 시간대를 고려해 직원이 근무하지 않는 주말 혹은 평일 오전 8시 이전, 오후 6시 이후에 공격을 실행한 것이다. [그림 1,2 참고]

랜섬웨어 공격에 따른 피해자가 감당해야 할 손실과 비용이 크고, 최근 몇 년간 사이버 공격 그룹이 진화하며 랜섬웨어 감염을 통한 피해를 지속적으로 증가시키고 있다. 파이어아이는 금전 탈취 목적을 띈 공격 그룹이 랜섬웨어를 통한 수익을 극대화하기 위해 공격 전술을 계속해서 발전시킬 것으로 예상하고 있다. 랜섬웨어 감염 후에 따르는 피해가 증가할 것으로 보이며, 공격자는 랜섬웨어를 통해 데이터 도용 및 탈취, 주요 시스템을 표적한 공격에 지속적으로 이용할 것으로 전망된다.

긍정적인 시사점도 있다. 사전 공격으로 시스템 감염 후 랜섬웨어를 배포하게 되면 최초 공격 시도와 랜섬웨어 배포 사이에 어느 정도 시간차가 존재한다. 네트워크 보안 담당자가가 초기 공격을 신속하게 탐지하고 적절한 방어 조치를 할 수 있다면, 랜섬웨어 감염으로 인해 심각한 피해를 줄일 수 있을 것이다.

저작권©올포칩 미디어. 무단전재 및 재배포를 금지합니다.

리소코리아, 친환경 디지털 스크린 제판기 ‘GOCCOPRO 시리즈’ 다목적 전문가용 모델 ‘QS200’ 출시‘GOCCOPRO(고코프로) 시리즈’는 ‘Get out of the Dark’라는 컨셉 하에 전통적인 스크린 인쇄 제판의 번거로운 과정을 자동화한 친환경 디지털 스크린 제판기로, 초보자도 손쉽게 작업이 가능하며, 작업효율성과 생산성을 크게 높일 수 있다는 점이 특징이다.

리소코리아, 친환경 디지털 스크린 제판기 ‘GOCCOPRO 시리즈’ 다목적 전문가용 모델 ‘QS200’ 출시‘GOCCOPRO(고코프로) 시리즈’는 ‘Get out of the Dark’라는 컨셉 하에 전통적인 스크린 인쇄 제판의 번거로운 과정을 자동화한 친환경 디지털 스크린 제판기로, 초보자도 손쉽게 작업이 가능하며, 작업효율성과 생산성을 크게 높일 수 있다는 점이 특징이다.- 마이크로소프트, 'AI를 위한 준비' 한국어본 출간본 백서는 한국을 비롯해 호주, 뉴질랜드, 인도, 싱가포르, 태국, 베트남, 일본 등 아태지역 총 11개국을 중심으로 AI가 일자리와 직무 역량에 미치는 영향을 다룬 각국의 연구결과를 담고 있다. 특히, 백서는 전문가들의 견해를 기반으로, 아태지역 각국이 AI로 인한 기회와 잠재적 문제점에 선제적으로 대응하는데 통찰력을 제공할 것으로 기대된다.

웨스턴디지털, 고품질 영상 녹화를 위한 ‘샌디스크 맥스 인듀어런스 마이크로SD 카드’ 출시샌디스크 맥스 인듀어런스 마이크로SD 카드는 256GB 기준 약 13년에 해당하는 최대 12만 시간 연속 녹화가 가능하다. 이는 기존 ‘샌디스크 하이 인듀어런스 마이크로SD 카드(SanDisk High Endurance microSD Card)’보다 최대 6배 높은 녹화 성능으로, 웨스턴디지털은 이번 신제품을 통해 소비자들에게 장기간 믿고 사용할 수 있는 영상 녹화 솔루션을 제공할 예정이다.

웨스턴디지털, 고품질 영상 녹화를 위한 ‘샌디스크 맥스 인듀어런스 마이크로SD 카드’ 출시샌디스크 맥스 인듀어런스 마이크로SD 카드는 256GB 기준 약 13년에 해당하는 최대 12만 시간 연속 녹화가 가능하다. 이는 기존 ‘샌디스크 하이 인듀어런스 마이크로SD 카드(SanDisk High Endurance microSD Card)’보다 최대 6배 높은 녹화 성능으로, 웨스턴디지털은 이번 신제품을 통해 소비자들에게 장기간 믿고 사용할 수 있는 영상 녹화 솔루션을 제공할 예정이다. 인트로스펙트 테크놀로지, CSI-2 이미지 센서용 MIPI C-PHY 및 D-PHY 프레임 그래버 솔루션 출시산업, 이미징 및 머신 비전과 같은 비소비자용 응용 분야에서 널리 사용되며 이러한 추세로 고속 C-PHY 및 D-PHY 물리 계층을 지원하는 새로운 유형의 프레임 그래버 솔루션을 필요로 한다. 매우 유연한 SV4E-CPRXG MIPI C-PHY 프레임 그래버 및 SV4E-DPRXG MIPI D-PHY 프레임 그래버 모듈은 모든 호스트 컴퓨터 플랫폼에서 빠른 프레임 캡처 및 이미지 처리를 가능하게 하며 최신 MIPI Alliance 사양을 지원한다.

인트로스펙트 테크놀로지, CSI-2 이미지 센서용 MIPI C-PHY 및 D-PHY 프레임 그래버 솔루션 출시산업, 이미징 및 머신 비전과 같은 비소비자용 응용 분야에서 널리 사용되며 이러한 추세로 고속 C-PHY 및 D-PHY 물리 계층을 지원하는 새로운 유형의 프레임 그래버 솔루션을 필요로 한다. 매우 유연한 SV4E-CPRXG MIPI C-PHY 프레임 그래버 및 SV4E-DPRXG MIPI D-PHY 프레임 그래버 모듈은 모든 호스트 컴퓨터 플랫폼에서 빠른 프레임 캡처 및 이미지 처리를 가능하게 하며 최신 MIPI Alliance 사양을 지원한다. 몰렉스, 2열 타입의 Micro-Lock Plus 와이어-투-보드 커넥터 출시컴팩트한 디자인의 Micro-Lock Plus 제품군은 파지티브 잠금 장치와 견고한 금속 납땜 탭 및 듀얼 컨택 단자를 통해 확실한 결합을 보증하고 높은 접속 신뢰성을 제공하는 와이어-투-보드 커넥터 시스템이다. 이 커넥터는 결로 대책 등의 처리를 하는 기판에 적합한 제품으로 포팅재가 포지티브 잠금 장치에 침입하는 것을 방지하게끔 설계되어 있다

몰렉스, 2열 타입의 Micro-Lock Plus 와이어-투-보드 커넥터 출시컴팩트한 디자인의 Micro-Lock Plus 제품군은 파지티브 잠금 장치와 견고한 금속 납땜 탭 및 듀얼 컨택 단자를 통해 확실한 결합을 보증하고 높은 접속 신뢰성을 제공하는 와이어-투-보드 커넥터 시스템이다. 이 커넥터는 결로 대책 등의 처리를 하는 기판에 적합한 제품으로 포팅재가 포지티브 잠금 장치에 침입하는 것을 방지하게끔 설계되어 있다 마우저, Bluetooth 5 SoC가 내장된 NXP의 QN9090DK 개발 키트 공급마우저가 공급하는 NXP의 QN9090DK 개발 키트는 캐리어 보드 1개, M10 모듈, 확장 보드로 구성된다. 캐리어 보드에는 NFC 태그 및 안테나, GPIO 커넥터, 외장 플래시 메모리 인터페이스, LED, 확장 보드를 연결하는 아두이노 헤더가 결합되었다.

마우저, Bluetooth 5 SoC가 내장된 NXP의 QN9090DK 개발 키트 공급마우저가 공급하는 NXP의 QN9090DK 개발 키트는 캐리어 보드 1개, M10 모듈, 확장 보드로 구성된다. 캐리어 보드에는 NFC 태그 및 안테나, GPIO 커넥터, 외장 플래시 메모리 인터페이스, LED, 확장 보드를 연결하는 아두이노 헤더가 결합되었다. "원격 근무와 협업의 허브" 마이크로소프트 팀즈 출시 3주년팀즈는 메신저 기반의 협업 툴로 기업의 일하는 방식을 바꾸고 효율적 업무 환경 구축에 기여하고 있다. 전 세계적으로 포춘(Fortune) 100대 기업 중 93개의 기업을 포함, 약 4,400만명이 팀즈를 일상 업무의 허브로 활용하고 있다. 전 세계적으로 10만명 이상의 직원을 보유하고 있는 어니스트앤영(Earnest & Young), SAP, 화이자(Pfizer)와 같은 20개의 고객사, 그리고 44만명 이상의 직원을 보유한 엑센츄어 등 업계 선두 기업들이 팀즈를 도입하여 활발히 사용 중이다.

"원격 근무와 협업의 허브" 마이크로소프트 팀즈 출시 3주년팀즈는 메신저 기반의 협업 툴로 기업의 일하는 방식을 바꾸고 효율적 업무 환경 구축에 기여하고 있다. 전 세계적으로 포춘(Fortune) 100대 기업 중 93개의 기업을 포함, 약 4,400만명이 팀즈를 일상 업무의 허브로 활용하고 있다. 전 세계적으로 10만명 이상의 직원을 보유하고 있는 어니스트앤영(Earnest & Young), SAP, 화이자(Pfizer)와 같은 20개의 고객사, 그리고 44만명 이상의 직원을 보유한 엑센츄어 등 업계 선두 기업들이 팀즈를 도입하여 활발히 사용 중이다. 나비코(Navico), 오나인(o9) 솔루션즈의 ‘AI 기반 플랫폼’ 도입나비코가 통합 계획 및 디지털 운영을 위해 오나인솔루션스의 ‘차세대 AI 기반 오나인(o9) 플랫폼’을 구축했다고 밝혔다. 나비코(Navico)와 오나인(o9)은 기술 에코시스템을 연결하여 고객들이 스마트한 의사결정을 보다 신속하게 내릴 수 있도록 지원함으로써 그들이 보다 가치 있고 즐거운 시간을 가질 수 있도록 하겠다는 비전을 공유하고 있다.

나비코(Navico), 오나인(o9) 솔루션즈의 ‘AI 기반 플랫폼’ 도입나비코가 통합 계획 및 디지털 운영을 위해 오나인솔루션스의 ‘차세대 AI 기반 오나인(o9) 플랫폼’을 구축했다고 밝혔다. 나비코(Navico)와 오나인(o9)은 기술 에코시스템을 연결하여 고객들이 스마트한 의사결정을 보다 신속하게 내릴 수 있도록 지원함으로써 그들이 보다 가치 있고 즐거운 시간을 가질 수 있도록 하겠다는 비전을 공유하고 있다. 엔비디아, 신종 코로나바이러스 유전자 분석 지원엔비디아는 코로나19에 대한 연구를 가속화하기 위해 연구진들과 툴을 공유하고 있다. 옥스포드 나노포어(Oxford Nanopore) 롱-리드 데이터를 통해 작업하는 연구자들은 깃허브(GitHub)에서 GPU 가속 툴 저장소를 이용할 수 있다. 또한, 메다카(Medaka), 레이콘(Racon), 레이븐(Raven), 레티큘라투스(Reticulatus), 유니사이클러(Unicycler) 등의 애플리케이션은 이미 엔비디아 GPU 가속을 지원하고 있다.

엔비디아, 신종 코로나바이러스 유전자 분석 지원엔비디아는 코로나19에 대한 연구를 가속화하기 위해 연구진들과 툴을 공유하고 있다. 옥스포드 나노포어(Oxford Nanopore) 롱-리드 데이터를 통해 작업하는 연구자들은 깃허브(GitHub)에서 GPU 가속 툴 저장소를 이용할 수 있다. 또한, 메다카(Medaka), 레이콘(Racon), 레이븐(Raven), 레티큘라투스(Reticulatus), 유니사이클러(Unicycler) 등의 애플리케이션은 이미 엔비디아 GPU 가속을 지원하고 있다. 다쏘시스템 - 고려대 공대, ‘개방혁신 디지털 생태계 구축’ 맞손다쏘시스템과 고려대 공과대학은 19일 서울 강남구 삼성동 다쏘시스템코리아 3D 체험센터인 3D익스피리언스 이그제큐티브 센터에서 디지털 생태계 구축을 통한 미래형 공학교육 혁신 및 산업체 응용기술의 발전을 위한 양해각서를 체결했다. 이번 협력은 지난해부터 이루어진 양 기관의 긴밀한 ‘디지털 트랜스포메이션’ 프로젝트 협의를 통해 B2B 협업 플랫폼 도입의 필요성이 제기되면서 이루어졌다.

다쏘시스템 - 고려대 공대, ‘개방혁신 디지털 생태계 구축’ 맞손다쏘시스템과 고려대 공과대학은 19일 서울 강남구 삼성동 다쏘시스템코리아 3D 체험센터인 3D익스피리언스 이그제큐티브 센터에서 디지털 생태계 구축을 통한 미래형 공학교육 혁신 및 산업체 응용기술의 발전을 위한 양해각서를 체결했다. 이번 협력은 지난해부터 이루어진 양 기관의 긴밀한 ‘디지털 트랜스포메이션’ 프로젝트 협의를 통해 B2B 협업 플랫폼 도입의 필요성이 제기되면서 이루어졌다. 마우저, TE 커넥티비티의 LUMAWISE Endurance S 커넥터 장치 공급마우저가 공급하는 TE의 LUMAWISE Endurance S 커넥터 장치는 리셉터클과 밀폐 캡 또는 모듈 베이스 간 표준화된 인터페이스를 갖춘 멀티 키 조합을 제공한다. 이 다목적 장치는 40mm 및 80mm 중앙 관리 시스템에 사용되는 동일한 연결 인터페이스를 이용해서 모듈과 루미네어를 수용 및 밀폐할 수 있는 집적식 단일 개스킷이 있는 여러 가지 베이스 및 돔 조합을 포함한다

마우저, TE 커넥티비티의 LUMAWISE Endurance S 커넥터 장치 공급마우저가 공급하는 TE의 LUMAWISE Endurance S 커넥터 장치는 리셉터클과 밀폐 캡 또는 모듈 베이스 간 표준화된 인터페이스를 갖춘 멀티 키 조합을 제공한다. 이 다목적 장치는 40mm 및 80mm 중앙 관리 시스템에 사용되는 동일한 연결 인터페이스를 이용해서 모듈과 루미네어를 수용 및 밀폐할 수 있는 집적식 단일 개스킷이 있는 여러 가지 베이스 및 돔 조합을 포함한다 노르딕 세미컨덕터, 풀 스피드 USB 2.0 및 블루투스 5.2 기능을 추가한 nRF52820 SoC 출시nRF52820은 초저전력 블루투스 LE(Bluetooth Low Energy)를 비롯해 블루투스 메시, 스레드, 지그비 및 독자적인 2.4GHz를 지원하는 하위 버전의 무선 연결 솔루션이다. nRF52820은 긴 도달거리와 2Mbps의 빠른 전송속도, 방향탐지 기능 및 LE 전력 제어, LE 동기식 채널을 비롯해 블루투스 5, 5.1, 5.2의 모든 기능을 지원한다. 또한 이 SoC는 풀 스피드(12Mbps) USB 2.0 인터페이스를 포함하고 있다.

노르딕 세미컨덕터, 풀 스피드 USB 2.0 및 블루투스 5.2 기능을 추가한 nRF52820 SoC 출시nRF52820은 초저전력 블루투스 LE(Bluetooth Low Energy)를 비롯해 블루투스 메시, 스레드, 지그비 및 독자적인 2.4GHz를 지원하는 하위 버전의 무선 연결 솔루션이다. nRF52820은 긴 도달거리와 2Mbps의 빠른 전송속도, 방향탐지 기능 및 LE 전력 제어, LE 동기식 채널을 비롯해 블루투스 5, 5.1, 5.2의 모든 기능을 지원한다. 또한 이 SoC는 풀 스피드(12Mbps) USB 2.0 인터페이스를 포함하고 있다. 안리쓰, 실시간 스펙트럼 분석기에 IQ 캡처 및 IQ 스트리밍 기능 추가이로써 안리쓰MS2090A 는 110MHz 의 IQ 데이터를 캡처할 수 있는 최초의 핸드헬드 RTSA 가 되었다. 이번에 새롭게 추가된옵션과 동급 최고의 넓은 대역폭, 대용량 메모리, 빠른 전송 속도 특성의 결합으로, MS2090A 는 군사 정보와정부 규제 등 다양한 범용 애플리케이션에서 포괄적인 스펙트럼 분석 작업을 수행할 수 있게 됐다.

안리쓰, 실시간 스펙트럼 분석기에 IQ 캡처 및 IQ 스트리밍 기능 추가이로써 안리쓰MS2090A 는 110MHz 의 IQ 데이터를 캡처할 수 있는 최초의 핸드헬드 RTSA 가 되었다. 이번에 새롭게 추가된옵션과 동급 최고의 넓은 대역폭, 대용량 메모리, 빠른 전송 속도 특성의 결합으로, MS2090A 는 군사 정보와정부 규제 등 다양한 범용 애플리케이션에서 포괄적인 스펙트럼 분석 작업을 수행할 수 있게 됐다. 마이크로칩, 멀웨어 차단 위해 외부 SPI 플래시 메모리에서 시스템 부팅 가능한 암호화 지원 MCU 출시암호화 기능이 내장된 MCU 신제품은 외부 SPI(Serial Peripheral Interface) 플래시 메모리에서 부팅되는 시스템을 위해 루트킷 및 부트킷 등 악성 멀웨어를 차단하도록 설계되었다. 모든 기능을 지원하는 CEC1712 Arm Cortex-M4 기반 MCU에 내재된 마이크로칩의 Soteria-G2 커스텀 펌웨어는 외부 SPI 플래시 메모리에서 부팅되는 운영체제를 위해 사전 부팅 모드에서 하드웨어 신뢰 루트 보호를 바탕으로 안전한 부팅을 제공한다.

마이크로칩, 멀웨어 차단 위해 외부 SPI 플래시 메모리에서 시스템 부팅 가능한 암호화 지원 MCU 출시암호화 기능이 내장된 MCU 신제품은 외부 SPI(Serial Peripheral Interface) 플래시 메모리에서 부팅되는 시스템을 위해 루트킷 및 부트킷 등 악성 멀웨어를 차단하도록 설계되었다. 모든 기능을 지원하는 CEC1712 Arm Cortex-M4 기반 MCU에 내재된 마이크로칩의 Soteria-G2 커스텀 펌웨어는 외부 SPI 플래시 메모리에서 부팅되는 운영체제를 위해 사전 부팅 모드에서 하드웨어 신뢰 루트 보호를 바탕으로 안전한 부팅을 제공한다.

ST, 집약적 움직임 분석 지원하는 관성 모듈로 엣지-AI 센서 제품군 확장

ST, 집약적 움직임 분석 지원하는 관성 모듈로 엣지-AI 센서 제품군 확장 HMS 네트웍스, AGV를 위한 첨단 무선 기술 지원

HMS 네트웍스, AGV를 위한 첨단 무선 기술 지원 리미니스트리트 ‘2024 리미니스트리트 써밋’, 엔터프라이즈 소프트웨어 유지보수 혁신 지원

리미니스트리트 ‘2024 리미니스트리트 써밋’, 엔터프라이즈 소프트웨어 유지보수 혁신 지원 마우저, IoT 및 에너지 하베스팅 설계 세미나 개최

마우저, IoT 및 에너지 하베스팅 설계 세미나 개최 매스웍스코리아, 다양한 분야의 AI 인재 발굴 위한 ‘제4회 매트랩 대학생 AI 경진대회’ 개최

매스웍스코리아, 다양한 분야의 AI 인재 발굴 위한 ‘제4회 매트랩 대학생 AI 경진대회’ 개최

- 다쏘시스템과 HD현대중공업, 버추얼 트윈 기반 설계-생산 일관화 통합 플랫폼 구축

- ams OSRAM과 도미넌트 옵토 테크놀로지스, 지능형 RGB LED로 스마트 자동차 실내 조명 구현

- 원프레딕트, 산업 AI 설비관리 솔루션으로 국제전기전력전시회 참가

- 에이디링크, 인텔 Amston-Lake 기반 모듈 출시

- 자이스 코리아, 제약바이오 연구 혁신을 지원하는 최신 고품질 이미징 기술 공개

- KT, K-UAM 실증서 세계 최초 UAM 통합운용체계 검증

그래픽 / 영상

지멘스 EDA, 최첨단 SoC 설계를 위한 혁신적인 에뮬레이션 및 프로토타이핑 솔루션 발표

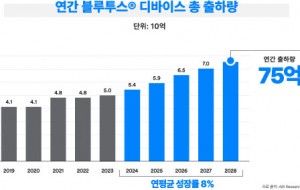

지멘스 EDA, 최첨단 SoC 설계를 위한 혁신적인 에뮬레이션 및 프로토타이핑 솔루션 발표 블루투스 지원 기기 출하량, 향후 5년 동안 연평균 8% 성장 전망

블루투스 지원 기기 출하량, 향후 5년 동안 연평균 8% 성장 전망 인터넷의 ‘필터 버블(Filter Bubble)’ 깨부수기

인터넷의 ‘필터 버블(Filter Bubble)’ 깨부수기

많이 본 뉴스

델 테크놀로지스, 2024년 AI 시대를 위한 광범위한 클라이언트 신제품 공개

델 테크놀로지스, 2024년 AI 시대를 위한 광범위한 클라이언트 신제품 공개 글로벌 퍼블릭 디스플레이 출하량, 2024년 둔화 전망

글로벌 퍼블릭 디스플레이 출하량, 2024년 둔화 전망 팔로알토 네트웍스, AI 시대의 사이버 보안 주제로 ‘이그나이트 2024’ 행사 개최

팔로알토 네트웍스, AI 시대의 사이버 보안 주제로 ‘이그나이트 2024’ 행사 개최 키사이트, 와이파이 7용 무선 테스트 플랫폼 출시

키사이트, 와이파이 7용 무선 테스트 플랫폼 출시 인텔, 세계 최대규모 뉴로모픽 시스템 공개

인텔, 세계 최대규모 뉴로모픽 시스템 공개 웨스턴디지털, ‘세계에서 가장 윤리적인 기업’ 6년 연속 선정

웨스턴디지털, ‘세계에서 가장 윤리적인 기업’ 6년 연속 선정 한국레노버, 비즈니스 위한 AI PC ‘씽크패드 X1 시리즈’ 신제품 출시

한국레노버, 비즈니스 위한 AI PC ‘씽크패드 X1 시리즈’ 신제품 출시 아이스아이, 25cm 초고해상도 첨단 레이다 위성 발사

아이스아이, 25cm 초고해상도 첨단 레이다 위성 발사 2024년, 디스플레이 글래스 산업 공급부족 우려

2024년, 디스플레이 글래스 산업 공급부족 우려 ST, 최첨단 온칩 디지털 서명 갖춘 NFC 태그로 브랜드 보호 확대

ST, 최첨단 온칩 디지털 서명 갖춘 NFC 태그로 브랜드 보호 확대