인섹시큐리티(대표 김종광, www.insec.co.kr )는 악성코드 분석 솔루션 기업인 조시큐리티(JoeSecurity)가 악성코드 정밀 분석 솔루션 ‘조샌드박스(JoeSandbox)’의 최신 버전 v36을 공개했다고 밝혔다.

코드 네임 ‘레인보우 오팔(Rainbow Opal)’로 출시된 이번 릴리즈는 윈도우 11(Windows 11) 가상/리얼 분석 머신과 맥OS 몬터레이(Monterey) 리얼 머신을 비롯해 안드로이드 12 가상 분석 머신을 추가로 지원한다. 또한 리버스 엔지니어링 도구인 ‘프리다(Frida)’와의 연동을 지원해, 안드로이드 쿡북(Cookbook)에서 프리다 스크립트를 사용해 안드로이드 샘플을 조작하여 분석할 수 있도록 지원한다. 프리다 아웃풋은 상세 분석 페이지에서 추가로 다운로드 받을 수 있다.

조샌드박스 v36에는 200개의 새로운 악성코드 시그니처가 추가되어, ‘클라우드멘시스(CloudMensis)’, ‘알키미스트(Alchimist)’, ‘래퍼봇(RapperBot)’, ‘크립트캣(CryptCat)’을 비롯해 Tifa Downloader, Prestige Ransomware, MagicRAT, Luna Logger, Manjusaka, DagonLocker 등의 최신 악성코드를 신속 정확하게 탐지하여 분석 할 수 있도록 지원한다. 또한 ErbiumStealer, CryptBotv2, LummaC, Eternity Stealer and PhoenixRAT 등 13개의 새로운 멀웨어 구성 추출기(Malware Configuration Extractor)가 추가되었다.

조샌드박스의 행위 시그니처(Behavior Signature)는 샌드박스 제품에서 가장 중요한 동적 분석 시 발생하는 행위에 대한 정의이다. 악성코드 분석 시 악성코드가 동작하는 모든 행위에 대한 정보를 식별하여 각 행위 별로 정상/의심/악성으로 판별할 수 있는 조샌드박스는 업계 최다 행위 시그니처를 제공하고 있다. 악성코드 구성 데이터에는 멀웨어 빌더(Malware Builder)를 통해 설정한 모든 C&C를 비롯해 랜섬웨어 타깃 확장자, 포트, 로그인 데이터 등 주요 멀웨어 설정 값들이 포함된다.

조시큐리티는 한편 최근 HTML 드로퍼(HTML Droppers) 샘플이 증가하고 있다고 경고하며, 이번 버전 업데이트를 통해 HTML 드로퍼 실행이 가능하도록 기능을 추가하였다. HTML 드로퍼란 사용자에게 파일 다운로드를 유도하는 HTML 파일로, 분석 시스템을 우회하기 위에 캡차(Captcha) 기술로 화면에 나타나는 패스워드를 입력하도록 보호되어 있다. 이러한 보호 기법을 우회할 수 있도록 조샌드박스는 자동으로 패스워드를 인식/입력하여 분석을 지원하도록 업데이트 했다.

이번 업데이트에는 또한 웹 인터페이스 개선도 포함되어 있다. 복잡한 검색을 수행할 수 있는 고급 검색 기능이 새롭게 추가됐고, 시그마(Sigma) 규칙을 관리하기 위한 API가 제공된다.

조시큐리티 ‘조샌드박스’의 공식 총판사 인섹시큐리티의 김종광 대표는 “악성코드 샘플이 빠르게 증가하고 있는 만큼 정교하고 광범위한 탐지가 중요해졌다. 인섹시큐리티는 업계 최다 행위 시그니처를 지원하는 조샌드박스와 자사의 인텔리전스 플랫폼인 마에스트로 시큐리티 오케스트레이터, 에이아이스페라사의 사이버 위협 인텔리전스 플랫폼인 크리미널 아이피(Criminal IP), S2W사의 다크웹 위협 정보 분석 플랫폼 퀘이사(Quaxar)를 연동함으로써 강력한 통합 보안 환경을 제공한다”고 말했다.

저작권©올포칩 미디어. 무단전재 및 재배포를 금지합니다.

- 서비스나우, 포레스터 웨이브 밸류 스트림 매니지먼트(VSM) 부문 리더 선정서비스나우의 IT 서비스 관리(ITSM) 및 전략적 포트폴리오 관리(SPM) 솔루션에 걸친 밸류 스트림 매니지먼트(VSM) 역량이 높이 평가받았다. 포레스터는 보고서를 통해 “서비스나우는 많은 팀의 변화 관리 프로세스를 지원하는 ITSM 제품으로 잘 알려져 있고 VSM 시장에서 가장 큰 기업 중 하나라고 밝혔다.

- 마우저, 자동차 외부 조명을 위한 ams 오스람의 고효율 OSLON LED 제품 공급전조등, 야간 투시경, 레이저 장치를 포함한 전방 라이팅 애플리케이션용으로 설계된 OSLON LED 장치는 고효율과 우수한 열 조건을 제공한다. OSLON Black Flat X LED 장치는 시스템 비용에 중점을 두어 광범위한 조명 솔루션을 위한 내구성 높고 비용 효율적인 옵션을 제공한다.

- 온세미, CES 2023서 지능형 솔루션 공개볼륨 불(volume boule)의 성장부터 동급 최고의 통합 모듈, 개별 패키지 솔루션 및 애플리케이션에 이르기까지 온세미의 엔드 투 엔드 실리콘 카바이드(SiC) 공급망은 시현을 주도할 것이다. 여기에는 트랙션 인버터, 온보드 충전 및 전기 자동차 충전도 포함된다. 온세미의 수직적 통합으로 OEM은 SiC 기술 및 공급 보증에 대한 전문성을 기대할 수 있다.

지멘스, 하마마츠 포토닉스의 광 반도체 설계위해 전력 무결성 분석 솔루션 공급지멘스의 mPower 디지털 소프트웨어는 빠르고 효율적인 분산처리를 통해 전력 무결성 분석을 높은 정확도로 제공한다. 직관적인 그래픽 사용자 인터페이스로 최적의 사용 편의성을 제공하는 이 솔루션은 초기 개념 설계로부터 설계 사인오프에 이르기까지 IC 설계 프로세스 전반에 걸친 분석을 지원하여 사용자가 품질이나 속도의 저하 없이 보다 우수한 설계를 개발할 수 있도록 지원한다.

지멘스, 하마마츠 포토닉스의 광 반도체 설계위해 전력 무결성 분석 솔루션 공급지멘스의 mPower 디지털 소프트웨어는 빠르고 효율적인 분산처리를 통해 전력 무결성 분석을 높은 정확도로 제공한다. 직관적인 그래픽 사용자 인터페이스로 최적의 사용 편의성을 제공하는 이 솔루션은 초기 개념 설계로부터 설계 사인오프에 이르기까지 IC 설계 프로세스 전반에 걸친 분석을 지원하여 사용자가 품질이나 속도의 저하 없이 보다 우수한 설계를 개발할 수 있도록 지원한다. 로데슈바르즈와 낫싱 테크놀로지, 새로운 5G 지원 낫싱 폰원 출시 위해 협력R&S CMX500 원박스 신호 테스터를 이용한 R&D 과정의 협력을 통해 낫싱 테크놀로지의 새로운 Phone (1)에 대한 5G 다중 대역 어그리게이션 및 애플리케이션 레이어 성능을 검증했다고 밝혔다. 이번 협력을 통해 낫싱 테크놀로지는 현재 및 미래의 복잡한 5G 대역 어그리게이션 및 애플리케이션 레이어 성능에 대한 모든 규정준수 요건을 충족하고, 새로운 기기를 성공적으로 출시할 수 있었다.

로데슈바르즈와 낫싱 테크놀로지, 새로운 5G 지원 낫싱 폰원 출시 위해 협력R&S CMX500 원박스 신호 테스터를 이용한 R&D 과정의 협력을 통해 낫싱 테크놀로지의 새로운 Phone (1)에 대한 5G 다중 대역 어그리게이션 및 애플리케이션 레이어 성능을 검증했다고 밝혔다. 이번 협력을 통해 낫싱 테크놀로지는 현재 및 미래의 복잡한 5G 대역 어그리게이션 및 애플리케이션 레이어 성능에 대한 모든 규정준수 요건을 충족하고, 새로운 기기를 성공적으로 출시할 수 있었다. 에이엘티, 새로운 모바일 브랜드 ‘마이브’로 ‘스타일 폴더’ 출시마이브(mive) 스타일 폴더는 기존 폴더폰 대비 한층 넓어진 3.97인치 디스플레이에 키패드가 결합된 제품이다. 에이엘티의 신규 브랜드 마이브는 다양한 연령층의 라이프스타일, 멋스러움, 각자가 지닌 고유의 가치와 개성을 공유하며 소통한다는 의미를 담고 있다. 색상은 화이트, 블랙 2종으로 심플하고 고급스러운 디자인과 한손으로 쉽게 조작 가능한 사이즈가 돋보인다.

에이엘티, 새로운 모바일 브랜드 ‘마이브’로 ‘스타일 폴더’ 출시마이브(mive) 스타일 폴더는 기존 폴더폰 대비 한층 넓어진 3.97인치 디스플레이에 키패드가 결합된 제품이다. 에이엘티의 신규 브랜드 마이브는 다양한 연령층의 라이프스타일, 멋스러움, 각자가 지닌 고유의 가치와 개성을 공유하며 소통한다는 의미를 담고 있다. 색상은 화이트, 블랙 2종으로 심플하고 고급스러운 디자인과 한손으로 쉽게 조작 가능한 사이즈가 돋보인다.- 퀀텀, ‘2023 데이터 관리 시장 전망’ 발표퀀텀코리아는 영상관제, 대규모 데이터 스토어, 콘텐츠 및 미디어의 3개 부문에 대한 ‘2023 데이터 관리 시장 전망’을 발표했다.

- 마우저, IIoT 애플리케이션을 위한 코보의 초광대역 모듈 제품 공급DWM3001C UWB 모듈은 태그, 액세스 제어, 자산 추적 및 보안 버블 환경을 위한 산업용 사물 인터넷 (IIoT) 애플리케이션을 가속화하도록 설계되었다. 이 완전 통합형 모듈은 공장 및 창고의 자동화, 보안 시스템 등의 애플리케이션에서 UWB 구현을 간소화하며, 의료진 및 환자 애플리케이션, 소매점 보안, 커넥티드 홈, 내비게이션 등을 위한 고정밀 실시간 위치정보를 제공한다.

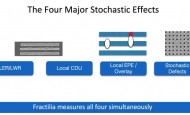

프랙틸리아, 주사전자현미경 프로그램 칩 제조사에 조건 없이 제공“프랙틸리아 챌린지” 프로그램은 BKM(best known method)을 사용하여 SEM 장비로 실험에 참여할 의향이 있는 칩 제조사를 모집한다. 칩 제조사가 SEM 이미지를 보내면, 프랙틸리아는 해당 이미지들을 FAME으로 분석하여 SEM 장비 성능, SEM 장비간 매칭 가능성 및 처리량 개선에 대해 기술한 맞춤형 보고서를 제공한다

프랙틸리아, 주사전자현미경 프로그램 칩 제조사에 조건 없이 제공“프랙틸리아 챌린지” 프로그램은 BKM(best known method)을 사용하여 SEM 장비로 실험에 참여할 의향이 있는 칩 제조사를 모집한다. 칩 제조사가 SEM 이미지를 보내면, 프랙틸리아는 해당 이미지들을 FAME으로 분석하여 SEM 장비 성능, SEM 장비간 매칭 가능성 및 처리량 개선에 대해 기술한 맞춤형 보고서를 제공한다 kt cloud, HAC 서비스 제공으로 대규모 GPU 활용 문턱 낮췄다kt cloud의 HAC는 대규모 GPU 클러스터를 가상화해 AI 연산∙개발 과정에서 필요한 대규모 GPU 자원을 동적으로 할당∙반납하는 독자적인 기술을 바탕으로, 필요할 때 필요한 만큼만 사용하는 종량제 AI 인프라 서비스다. HAC는 대규모 GPU 인프라 자원을 별도의 구축없이 사용할 수 있어 초거대 AI를 연구∙개발하는 대기업은 물론, 독자적으로 대규모 GPU 인프라 구축과 운영이 어려웠던 AI 스타트업과 대학교 및 연구기관에서 보다 쉽게 이용할 수 있다.

kt cloud, HAC 서비스 제공으로 대규모 GPU 활용 문턱 낮췄다kt cloud의 HAC는 대규모 GPU 클러스터를 가상화해 AI 연산∙개발 과정에서 필요한 대규모 GPU 자원을 동적으로 할당∙반납하는 독자적인 기술을 바탕으로, 필요할 때 필요한 만큼만 사용하는 종량제 AI 인프라 서비스다. HAC는 대규모 GPU 인프라 자원을 별도의 구축없이 사용할 수 있어 초거대 AI를 연구∙개발하는 대기업은 물론, 독자적으로 대규모 GPU 인프라 구축과 운영이 어려웠던 AI 스타트업과 대학교 및 연구기관에서 보다 쉽게 이용할 수 있다. ST, STM32 마이크로컨트롤러용 USB 타입-C PD 소프트웨어로 제품 설계 간소화ST의 X-CUBE-TCPP 소프트웨어 팩은 STM32Cube 에코시스템 개발을 용이하게 하고, ST 포트폴리오에 있는 3개의 USB 타입-C 포트 보호 IC에 라이브러리를 제공한다. 이 라이브러리에는 싱크 애플리케이션용 TCPP01-M12와 소스 애플리케이션용 TCPP02-M18, DRP(Dual-Role Power) 애플리케이션용 TCPP03-M20 등이 있다.

ST, STM32 마이크로컨트롤러용 USB 타입-C PD 소프트웨어로 제품 설계 간소화ST의 X-CUBE-TCPP 소프트웨어 팩은 STM32Cube 에코시스템 개발을 용이하게 하고, ST 포트폴리오에 있는 3개의 USB 타입-C 포트 보호 IC에 라이브러리를 제공한다. 이 라이브러리에는 싱크 애플리케이션용 TCPP01-M12와 소스 애플리케이션용 TCPP02-M18, DRP(Dual-Role Power) 애플리케이션용 TCPP03-M20 등이 있다. 노르딕 세미컨덕터, DECT 포럼의 정회원으로 합류유럽 전기통신표준협회(ETSI)의 DECT NR+는 세계 최초의 비셀룰러 5G 무선 표준으로, 평방 킬로미터당 백만 개에 이르는 장치가 구축되는 고밀도 매시브 IoT를 지원할 수 있도록 설계되었다. DECT NR+는 확장 가능한 대규모 프라이빗 네트워크를 통해 mMTC(massive Machine Type Communication) 및 URLLC(Ultra Reliable Low Latency Communication)와 같은 애플리케이션을 실현할 수 있도록 지원한다.

노르딕 세미컨덕터, DECT 포럼의 정회원으로 합류유럽 전기통신표준협회(ETSI)의 DECT NR+는 세계 최초의 비셀룰러 5G 무선 표준으로, 평방 킬로미터당 백만 개에 이르는 장치가 구축되는 고밀도 매시브 IoT를 지원할 수 있도록 설계되었다. DECT NR+는 확장 가능한 대규모 프라이빗 네트워크를 통해 mMTC(massive Machine Type Communication) 및 URLLC(Ultra Reliable Low Latency Communication)와 같은 애플리케이션을 실현할 수 있도록 지원한다. 암페어, 바이코 파워링 이노베이션 팟캐스트에서 전기항공기에 대한 다양한 인사이트 제시파워링 이노베이션 세 번째 에피소드에서 바이코의 로버트 겐드런(Robert Gendron)은 단거리 화물 비행에서 초음속 운송 기술에 걸친 전기 항공기에 대한 다양한 주제를 가지고 암페어(Ampaire) 최고 기술 책임자인 에드 로블레이스(Ed Lovelace)와 함께 이야기를 나눈다. 암페어는 항공기 전동화 부문을 선도하는 글로벌 기업으로, 항공 혁신 및 환경 지속 가능성 분야에서 수상한 이력이 있다.

암페어, 바이코 파워링 이노베이션 팟캐스트에서 전기항공기에 대한 다양한 인사이트 제시파워링 이노베이션 세 번째 에피소드에서 바이코의 로버트 겐드런(Robert Gendron)은 단거리 화물 비행에서 초음속 운송 기술에 걸친 전기 항공기에 대한 다양한 주제를 가지고 암페어(Ampaire) 최고 기술 책임자인 에드 로블레이스(Ed Lovelace)와 함께 이야기를 나눈다. 암페어는 항공기 전동화 부문을 선도하는 글로벌 기업으로, 항공 혁신 및 환경 지속 가능성 분야에서 수상한 이력이 있다. 인피니언, GaN 기반 업계 최초의 PFC+하이브리드 플라이백 콤보 IC 출시어댑터와 충전기 시장의 발전을 위해서는 낮은 시스템 비용의 소형 폼팩터, 통일된 규격 및 높은 전력 용량이 중요하다. 바로 이러한 요구를 충족하도록 인피니언 테크놀로지스는 새로운 XDP 디지털 파워 XDPS2221을 출시한다고 밝혔다. USB-PD 용 고집적 콤보 컨트롤러 IC XDPS2221은 넓은 입력 및 출력 전압 범위로 최대 28V 출력 전압의 고전력 디자인을 지원한다.

인피니언, GaN 기반 업계 최초의 PFC+하이브리드 플라이백 콤보 IC 출시어댑터와 충전기 시장의 발전을 위해서는 낮은 시스템 비용의 소형 폼팩터, 통일된 규격 및 높은 전력 용량이 중요하다. 바로 이러한 요구를 충족하도록 인피니언 테크놀로지스는 새로운 XDP 디지털 파워 XDPS2221을 출시한다고 밝혔다. USB-PD 용 고집적 콤보 컨트롤러 IC XDPS2221은 넓은 입력 및 출력 전압 범위로 최대 28V 출력 전압의 고전력 디자인을 지원한다.

ams OSRAM과 도미넌트 옵토 테크놀로지스, 지능형 RGB LED로 스마트 자동차 실내 조명 구현

ams OSRAM과 도미넌트 옵토 테크놀로지스, 지능형 RGB LED로 스마트 자동차 실내 조명 구현 원프레딕트, 산업 AI 설비관리 솔루션으로 국제전기전력전시회 참가

원프레딕트, 산업 AI 설비관리 솔루션으로 국제전기전력전시회 참가 에이디링크, 인텔 Amston-Lake 기반 모듈 출시

에이디링크, 인텔 Amston-Lake 기반 모듈 출시 자이스 코리아, 제약바이오 연구 혁신을 지원하는 최신 고품질 이미징 기술 공개

자이스 코리아, 제약바이오 연구 혁신을 지원하는 최신 고품질 이미징 기술 공개 KT, K-UAM 실증서 세계 최초 UAM 통합운용체계 검증

KT, K-UAM 실증서 세계 최초 UAM 통합운용체계 검증

- 마우저, 산업 및 웨어러블 기기를 위해 BLE 5.2 지원하는 아나로그디바이스의 마이크로컨트롤러 공급

- 제조업 98% 혁신과 시장 출시의 가장 큰 어려움으로 데이터 문제 지적

- 큐브리드, 오픈소스 DB관리 도구 디비버(DBeaver) 연동 강화

- 인섹시큐리티, 다수 모바일 기기 데이터 동시 추출 솔루션 ‘마그넷 그레이키 패스트트랙' 출시

- 델 테크놀로지스, 제조 엣지 환경 지원하는 포트폴리오 및 에코시스템 강화

- 페펄앤드푹스, 최대 60m의 측정 거리를 제공하는 소형 거리 센서 출시

그래픽 / 영상

인터넷의 ‘필터 버블(Filter Bubble)’ 깨부수기

인터넷의 ‘필터 버블(Filter Bubble)’ 깨부수기 결정론, 새로운 이더넷 애플리케이션을 열다

결정론, 새로운 이더넷 애플리케이션을 열다 AMD, 새로운 2세대 버설 적응형 SoC로 AI 기반 임베디드 시스템의 종단간 가속 지원

AMD, 새로운 2세대 버설 적응형 SoC로 AI 기반 임베디드 시스템의 종단간 가속 지원

많이 본 뉴스

팔로알토 네트웍스 ‘랜섬웨어 공격 분석 보고서’ 공개

팔로알토 네트웍스 ‘랜섬웨어 공격 분석 보고서’ 공개 라이트닝 모터사이클, 바이코와 함께 전기 오토바이의 최고 지면 속도 신기록

라이트닝 모터사이클, 바이코와 함께 전기 오토바이의 최고 지면 속도 신기록 인프라 혁신 가속화를 위한 Arm 토탈 디자인 에코시스템 확장

인프라 혁신 가속화를 위한 Arm 토탈 디자인 에코시스템 확장 인텔 파운드리, 고개구율 극자외선(High-NA EUV) 도입으로 칩 제조 분야 선도

인텔 파운드리, 고개구율 극자외선(High-NA EUV) 도입으로 칩 제조 분야 선도 ST의 NFC 리더기, 비용 대비 뛰어난 성능의 내장형 비접촉식 인터랙션 구현

ST의 NFC 리더기, 비용 대비 뛰어난 성능의 내장형 비접촉식 인터랙션 구현 인텔, 네트워크, 엣지, 엔터프라이즈 전반에 AI 에브리웨어 구현

인텔, 네트워크, 엣지, 엔터프라이즈 전반에 AI 에브리웨어 구현 인섹시큐리티, 암호화폐 분석 디지털 포렌식 솔루션 'TRM 인텔리전스' 출시

인섹시큐리티, 암호화폐 분석 디지털 포렌식 솔루션 'TRM 인텔리전스' 출시 웨스턴디지털, ‘세계에서 가장 윤리적인 기업’ 6년 연속 선정

웨스턴디지털, ‘세계에서 가장 윤리적인 기업’ 6년 연속 선정 마우저, 업계 선도 제조사들의 산업 자동화 제품 공급 확대

마우저, 업계 선도 제조사들의 산업 자동화 제품 공급 확대 로데슈바르즈, 가장 컴팩트한 상용 3GPP 5G 적합성 테스트 솔루션 공개

로데슈바르즈, 가장 컴팩트한 상용 3GPP 5G 적합성 테스트 솔루션 공개